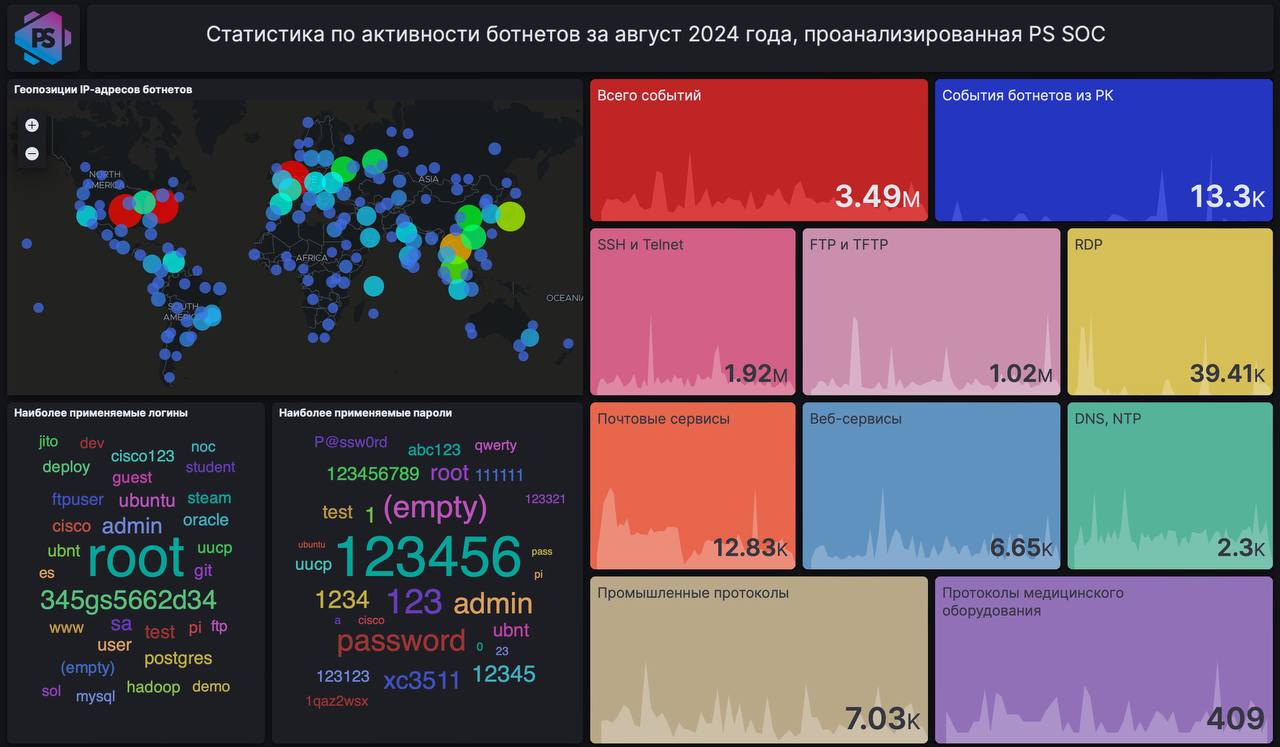

Более 13 тысяч случаев вредоносной активности зафиксировано от зараженных компьютеров из Казахстана

Специалисты из оперативного центра информационной безопасности (SOC) PS Cloud Services круглосуточно отслеживают подозрительную активность в сети. Сотрудники SOC выявили, что среди источников вредоносной активности присутствуют компьютеры и серверы, находящиеся в Казахстане.

Статистика по активности ботнетов за август, проанализированная PS SOC:

- SSH и Telnet (Telnet — это стандартный TCP/IP протокол для виртуальных терминалов, в то время как SSH (Secure Shell) — это программа, позволяющая удалённо подключаться к другому компьютеру для выполнения команд) – 1,92 млн

- RDP (Протокол сетевой связи, обеспечивающий безопасное удаленное подключение к компьютерам) – 39,41 тысячи

- Почтовые сервисы – 12,83 тысячи

- Промышленные протоколы – 7,03 тысячи

- Веб-сервисы – 6,65 тысяч

- Протоколы медицинского оборудования – 409

Подконтрольные ботнетам устройства, могут стать источником кражи личных данных, несанкционированного доступа к финансовым счетам и участия в незаконных кибератаках. В некоторых случаях это может привести к юридическим последствиям для владельцев зараженных устройств.

Ботнеты представляют серьезную угрозу для пользователей интернета. Особенно уязвимыми становятся пользователи, которые используют пиратский софт и не обновляют свои системы. В результате, их устройства становятся частью ботнета, участвуя в атаке на другие компьютеры и серверы.

Александр Пушкин, руководитель SOC PS Cloud Services комментирует статистику по активности ботнетов в отношении IT-инфраструктуры Казахстана:

Злоумышленники также нацеливаются на промышленные и медицинские системы, стремясь к шантажу с помощью вирусов-шифровальщиков и требований выкупа в криптовалюте.

Эффективная защита от ботнетов требует комплексного подхода. Рекомендуется регулярно обновлять программное обеспечение, использовать современные антивирусные решения, следить за сетевым трафиком и обнаруживать аномалии. Важна также осведомленность пользователей о киберугрозах и соблюдение основных правил безопасности в интернете.